Kennen Sie das auch? Da kommt eine E-Mail frisch ins Postfach und irgendwie ist man sich unsicher, ob die Mail „echt“ ist. Lesen oder Löschen? Eine wichtige Entscheidung, denn schon beim Öffnen können Viren den Rechner befallen: Mit Schadsoftware ist keinesfalls zu spaßen, Programme wie WannaCry können ihr komplettes IT-System lahmlegen und geben es nur gegen Lösegeldzahlungen wieder frei. Das Geschäft mit der Cyberkriminalität wächst.

Bekommen Sie derzeit auch ständig Spam-Mails von Geschäftspartnern? Eine ehemlige Sicherheitslücke bei dem Businessnetzwerk “Xing” kann ein Grund dafür sein: Denn wenn sowohl Sie als auch ihre Kontakte die E-Mail-Adressen in dem Social Network hinterlegt haben, ist es für Cyberkriminelle ein leichtes Spiel, aus den erbeuteten Daten massenweise Schadmails zu erzeugen.

Damit Sie kein Opfer werden und sich selbst gut schützen können haben wir die wichtigsten Punkte zusammengetragen, woran Sie Phishing-, Viren- und Spam-Mails erkennen und wie Sie am besten mit Ihnen umgehen.

Step 1 – Absender?

Wer ist der Absender? Wenn dieser Ihnen unbekannt vorkommt, ist das Grund genug, die Mail nicht zu lesen. Das Gleiche gilt auch für Mails, die angeblich von Unternehmen kommen, aber ihren Account bei GMX, Yahoo oder anderen Freemail-Anbietern halten. Inzwischen werden sogar verseuchte Mails verschickt, deren Absender auf den ersten Blick sie selbst oder einer ihrer Kontakte/Kunden sind.

Step 2 – Grußformel, Text

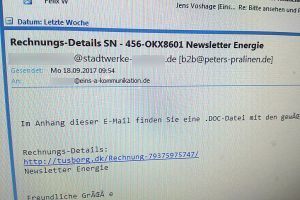

Sie kennen den Absender, denken die Mail ist vertrauenswürdig und öffnen sie. Jetzt sollten Sie wachsam sein: Stimmt der Absender mit der Grußformel am Ende der Mail nicht überein? Spricht der Absender Sie mit „Sehr geehrter Nutzer…“ statt Ihrem richtigen Namen an? Schreibt ihr vermeintlicher Kunde plötzlich in einem völlig anderen Stil oder schickt ihnen zusammenhangslos eine Rechnung, die möglicherweise sogar nur ein Link und kein Dokument ist. Verdächtige Dateien oder Links niemals öffnen!

Step 3 – Anhang und Link

Erscheinen Ihnen Mailinhalt und Absender auch auf den zweiten Blick seriös, doch Sie sind immer noch misstrauisch, hilft der direkte Kontakt zum Unternehmen. Besonders bei Dateien , die in den Office-Formaten .docx, .pptx oder .xlsx kommen sollten sie besonders vorsichtig sein, denn dieses sind Zip-Dateien, die neuerdings von Cyberkriminellen genutzt um ihre IT zu verseuchen. Eine zweite Masche ist ein Link, der auf deine verseuchte Internet-Seite führt.

Eins A Tipp: Ein zweites Postfach für Online-Dienste

Häufig müssen Sie sich auf Internetseiten mit Ihrer E-Mail-Adresse registrieren, um sie nutzen zu können. Hier bietet sich eine zweite Mailadresse an, die sie dann extra nur für solche Dienste angeben. Damit ersparen Sie sich eine mögliche E-Mail-Flut auf Ihrer Haupt-Mail-Adresse und müssen keine privaten Angaben machen. Bei vielen Mail-Providern kriegen Sie diesen Mailaccount kostenlos.

Außerdem hilft ein Blick in das Browser-Fenster! Die URL von Websites, auf denen Sie persönliche Daten eingeben, sollte immer mit „https“ beginnen. Das „s“ steht in dem Fall für „secure“ (= sicher), also für eine geschützte Verbindung. Vergewissern Sie sich darüber hinaus auch, ob in der Statusleiste am unteren Rand des Browserfensters ein Schlosssymbol angezeigt wird. Auf vielen gefälschten Websites wird dieses Symbol woanders platziert, um Nutzer zu täuschen.

Auf einen Blick:

Was ist WannaCry?

Die Schadsoftware WannaCry sorgte im Mai 2017 für Aufsehen als plötzlich die Firmendaten von tausenden Unternehmen auf der ganzen Welt verschlüsselt wurden, unter Anderem auch die der Deutschen Bahn. Doch wie war das möglich? Zunächst wurde die Software über verseuchte E-Mails an die Geschäftskonten verschickt – häufig getarnt als Bewerbung. Sobald die Mail geöffnet wurde nutzte WannaCry einen Fehler der Windows-Betriebssysteme aus, verschaffte sich Zugang zum System und verschlüsselte alle Geschäftsdaten. Die Cyberkriminellen erpressten mehrere Millionen Euro von den Unternehmen und WannaCry gilt bislang als größter Cyberangriff der Geschichte.

Was ist Phishing?

Angelehnt an das englische Wort Fishing, werden Phishing Mails von ihren Erfindern an Nutzer von Portalen geschickt, um deren persönliche Daten zu „angeln“. Sie simulieren optisch zum Beispiel den Aufbau einer Paypal-Mail und bitten den Empfänger, seine empfindlichen Daten auf einer nachgebauten Website einzugeben.

Was sind Viren und Trojaner?

Wer Viren und Trojaner benutzt, geht noch einen Schritt weiter. Hier wird der Empfänger gar nicht erst gebeten, seine Daten anzugeben, die Entscheidung wird ihm beim Öffnen der Mail abgenommen: Es nistet sich ein „trojanisches Pferd“ oder eine andere Schadsoftware im Hintergrund auf dem Rechner des ahnungslosen Lesers ein und fängt seine Daten ab. Häufig bekommt derjenige davon selbst überhaupt nichts mit und wiegt sich in Sicherheit. Wer also keinen wirksamen Virenschutz auf seinem Rechner hat, sollte diesen gut im Auge behalten: Lief er jahrelang einwandfrei und neigt seit neustem dazu, häufig abzustürzen, Programme auffällig lange zu laden oder Vorgänge ohne Ihre Anweisung zu starten, dann sollten Sie misstrauisch werden.

Was ist Spam?

Die Absender von Spam-Mails durchsuchen das Internet mit Hilfe von Programmen nach achtlos eingegebenen Mailadressen, um dann ohne Aufforderung des Empfängers Werbe-Mails zu verschicken. Betreff und Absender der Mails leiten nicht nur den Leser sondern auch seinen Spamfilter häufig in die Irre, sodass sie durchgelassen werden. Das Sichten und Löschen von Spam-Mails braucht viel Zeit, die Unternehmen bei genauerer Betrachtung jährlich mehrere tausend Euro kostet. Denn: Rund 90 Prozent der verschickten Mails sind heute Spam-Mails.

Den alten Blogpost zum Thema Spam-Mails findet ihr hier